Blog

Sehenswert: Videos on Demand von „Echt oder Fake?“ Sicheres Einkaufen im Internet

Sehenswert: Videos on Demand von „Echt oder Fake?“ Sicheres Einkaufen im Internet

20. Oktober 2020, MAL2

Im September hat der 1. Workshop zu dem Thema „Echt oder Fake?“ Vertrauen schaffen beim Einkaufen im Internet stattgefunden.

Alle Videos on Demand zu diesen Vorträgen Sie hier.

Programm des 1. Workshops:

- Begrüßung

KommR Markus Grießler (Spartenobmann Sparte Tourismus und Freizeitwirtschaft WKW) - „Herausforderungen für KMUs im Online-Handel“

Gespräch mit Dr. Rainer Trefelik (Spartenobmann Bundessparte Handel) - „Fake Shops & Bestellbetrug im Internet“

Mag. Claus-Peter Kahn (Leiter des Kompetenzzentrums Wirtschaftskriminalität BKA) - „Ein Browser-Plugin warnt vor Fake-Shops“

Künstliche Intelligenz in der Betrugsprävention – Forschungsprojekt MAL2 Thorsten Behrens (Österreichisches Institut für angewandte Telekommunikation) - Diskussionsrunde „Vertrauen schaffen beim Einkaufen im Internet“

- Patricia Grimm-Hajek (Digitale Strategien & Innovation im BMDW)

- Ulli Beckmann (Geschäftsführer austriabooking.at)

- Mag. Claus-Peter Kahn (Leiter des Kompetenzzentrums Wirtschaftskriminalität BKA)

Moderation

Thorsten Behrens (Österreichisches Institut für angewandte Telekommunikation)

Einladung zum 1. Workshop von MAL2

Einladung zum 1. Workshop von MAL2

09. September 2020, MAL2

Wir freuen uns, euch zur 1. Veranstaltung „Echt oder Fake?“ Vertrauen schaffen beim Einkaufen im Internet (aka Workshop 1) einladen zu dürfen.

Das Programm, sowie weitere wichtige Informationen zur Veranstaltung finden Sie hier.

Das MAL2 Dataset ist ab sofort per Download-Anfrage verfügbar

Das MAL2 Dataset ist ab sofort per Download-Anfrage verfügbar

24. August 2020, MAL2

Ab heute ist das fast 900GB große Dataset auf unserer Webseite online. Der Inhalt des Datasets lässt sich in zwei unterschiedliche Bereiche unterteilen – Fake Shop Website Dataset & Android Malware APK.

Was umfassen diese Datensätze?

Der Fake-Shop Website Datensatz entsteht, indem KonsumentInnen Verdachtsfälle von betrügerische Online-Shops bei Watchlist-Internet melden. Die ExpertInnen des ÖIAT überprüfen diese Meldungen in einem händischen und mehrstufigen Verfahren. Die Ergebnisse des expertengestützten Fake-Shop Bewertungsverfahren sind Teil des Fake-Shop Datensatzes. 2.756 Fake-Shops sowie 283 seriöse Online-Shops wurden für die Machine-Learning Anwendung des MAL2-Projekts archiviert. Als seriöse Shops zählen Anbieter, die mit dem österreichischen E-Commerce-Gütezeichen ausgezeichnet sind.

Der zweite Datensatz, der sich mit der Malware befasst, wurde in zwei Iterationen erarbeitet. Die erste Iteration war mit 56.392 APKs klein gehalten und diente zum Test des Proof-Of-Concept Prototypen im Projekt. In der finalen Iteration wurden 790 Tausend APK Datensätze, bestehend aus Malware, Adware, Probably Clean und Google Play Samples gesammelt und deren korrekte Zuordnung über die Nutzung des IKARUS Scanners verifiziert. Dadurch ist der Malware Datensatz der deutlich größere Datensatz mit 860GB, im Gegenzug der Fake Shop Website Datensatz „nur“ 20GB umfasst.

Wie kann man selbst diese Daten erhalten und diese nutzen?

Damit auch zukünftige Forschungsprojekte und Innovationen in der Fake-Shop und Malware-Bekämpfung von der Arbeit des MAL2 Projektes langfristig profitieren, können Sie sich hier für den Erhalt der open-source Daten bewerben. Es gibt die Möglichkeit mit dem neuen Formular auf unserer Webseite eine Anfrage für das "MAL2 Ground-Truth Dataset" zu erstellen. Dieses Formular finden Sie im Menü unter „Anfrage“, welches man bei Belieben in Deutsch oder in Englisch mit den beiden Links „DE | EN“ in die jeweilige Sprache übersetzen lassen kann. Um den Anfrageprozess zu starten, müssen die entsprechenden Felder ausgefüllt, die Sicherheitsfragen bestätigt und der gewünschte Datensatz ausgewählt werden. Nach dem Absenden wird im Hintergrund ein Personenkreis, bestehend jeweils aus einer Person aus den Projektpartnern, über eine Freigabe der Daten entschieden. Sobald eine positive Entscheidung gefallen ist, wird eine E-Mail mit dem entsprechenden Download Link, der 5 Tage lang gültig ist, an die BewerbInnen geschickt. Die Daten können im Anschluss verwendet werden und eine öffentliche Nennung der angefragten Person oder Institution erfolgt auf der Webseite.

Falls Sie nun einen der genannten Datensätze erhalten möchten, dann gelangen Sie hier zum entsprechenden Formular.

Großer Anstieg bei Internetkriminalität

Großer Anstieg bei Internetkriminalität

08. Mai 2020, oesterreich.orf.at

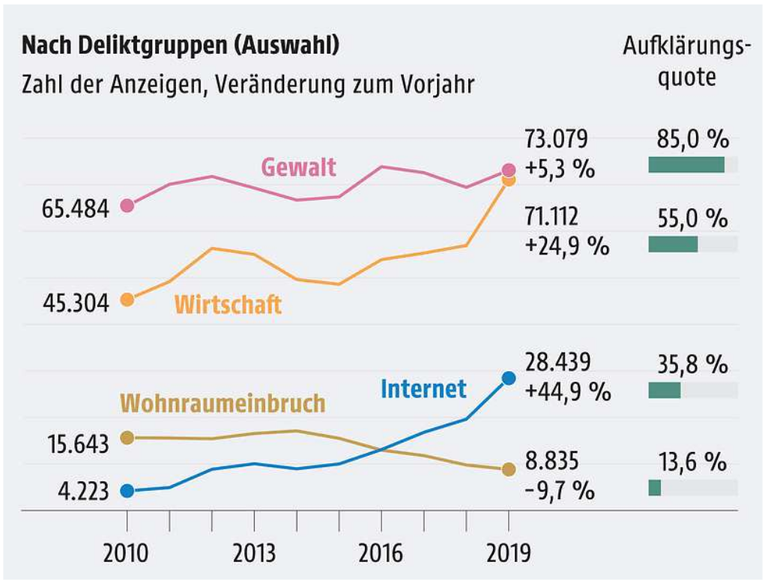

Innenminister Karl Nehammer (ÖVP) hat am Freitag gemeinsam mit dem scheidenden Direktor des Bundeskriminalamts, Franz Lang, die Anzeigenstatistik für 2019 vorgestellt. Dabei ging eine starke Zunahme bei Straftaten im Netz, jedoch kaum ein Anstieg der Anzeigen bei häuslicher Gewalt, hervor.

Ein Auszug aus dem Beitrag verdeutlicht, dass die Aufklärungsquote im Jahr 2019 mit 52,5 Prozent stabil blieb. Starke Anzeigenzuwächse wurden im Bereich Internetkriminalität verzeichnet: Die gemeldeten Cybercrime-Fälle stiegen im Jahresvergleich von 19.627 auf 28.439 Straftaten an. Das war ein Plus von 45 Prozent und die mit Abstand höchste Anzeigenzahl der vergangenen zehn Jahre. Die Aufklärungsquote sank bei Internetdelikten leicht auf knapp 36 Prozent.

Die Straftaten im Netz seien vielfältig, so Lang und reichen von Drogenhandel, Betrug, Erpressung, bis hin zu Bedrohungen und mehr. Mitunter handle es sich auch um weltweite Netzwerke, die in Sicherheitssysteme von Banken eindringen. Es könnten aber auch Täter sein, die Webshops dazu nützten, sich Güter schicken zu lassen und diese so weiterzuleiten, dass sie sie unbekannt und ohne zu zahlen abholen könnten, so Lang im Artikel. Laut Nehammer habe man hier bereits 60 Experten im Einsatz, die Cyberkriminalität bekämpften, weitere 60 sollen dazukommen. Den ganzen Beitrag zum Thema Anstieg bei Internetkrimininalität lesen sie hier: Beitrag

Auch die Austria Presse Agentur spricht in einem Internetbeitrag davon, dass der Anstieg der Cyberkriminalität besorgniserregend ist. Auch hier wurde die Kriminalstatistik analysiert und dabei viel ganz besonders die Cyberkriminalität ins Auge. Im Vergleich zum Vorjahr sei die Zahl der Anzeigen zwar insgesamt nur leicht gestiegen, jedoch hat die Internetkriminalität um fast 270% zugelegt. Der ganz Beitrag ist nachzulesen unter: Beitrag

Bei der Bekämpfung von Cyberkriminalität und der Vorbeugung, Opfer von Internetkriminalität zu werden, leistet MAL2 einen entscheidenden Beitrag. Das von Mal2 entwickelte Plugin ermöglicht es, gefährliche Fake-Shops zu erkennen und anschließend den User darauf aufmerksam zu machen. Das browser-basierte Plugin analysiert den Aufbau bzw. die Struktur der jeweiligen Webshops und checkt die einzelnen Kriterien, die einen Fake-Shop kennzeichnen. Falls das Plugin einen Webshop als Fake-Shop erkannt hat (u.a. durch fehlendes Impressum, unseriöse Zahlungsmethoden), wird diese in eine List mit bereits anderen aufgedeckten Fake-Shops aufgenommen.

Auch watchlist-internet hat sich mit dem Thema Internetkriminalität näher beschäftigt. Die Kriminalitätsstatistik 2019 zeigt einen starken Anstieg im Bereich des Internetbetrugs. So stieg laut Thorsten Behrens die Zahl an Meldungen an die Watchlist Internet im Vergleich zu 2018 um fast 4.000 Meldungen. Das zeigt, wie wichtig Präventionsarbeit ist, die InternetnutzerInnnen effektiv warnt, bevor sie in die Falle tappen.

Die Ergebnisse aus MAL2 werden die Erkennung und Entdeckung von Fake-Shops stark erleichtern und uns in der Präventionsarbeit einen großen Schritt weiterbringen.

Fast jeder Zweite von Internetbetrug betroffen

Fast jeder Zweite von Internetbetrug betroffen

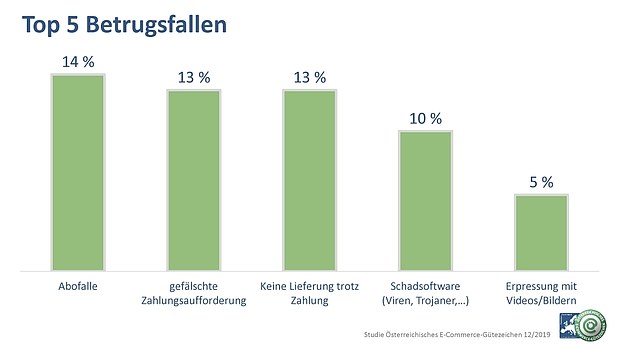

10. März, guetezeichen.at

Auf guetezeichen.at wurde ein Artikel zum Thema Internetbetrug veröffentlicht. Der Beitrag mit dem Titel „Fast jeder Zweite von Internetbetrug betroffen“ beschreibt zum einen die drei häufigsten Online-Fallen, Expertentipps sodass KonsumentInnen Gefahren erkennen und zum anderen Kriterien eines sicheren Online-Shops und warum junge KäuferInnen sich auf Online-Bewertungen verlassen.

Der Originalartikel ist unter folgenden Link nachzulesen: Zum Beitrag

New EU survey and scams and fraud experienced by consumers

New EU survey and scams and fraud experienced by consumers

17. February 2020, OIAT

6% of adults in the European Union have experienced fraud in the last two years – this is a key result of a survey from the European Commission on “Scams and fraud experienced by consumers”. The survey was conducted among adults in the 28 EU Member States, Iceland and Norway. In 26 of the 30 countries surveyed, at least 1,000 interviews were conducted. The results were published in January 2020 in the run-up to the Consumer Summit on the future of Consumer Policy.

The most common traps were fraudulent lottery/prize promotions (28%), impersonation fraud (22%), fraudulent computer/internet problems (21%), promises in return for transferring/investing money (14%), and requests to pay because there are problems with an account/documentation (12%).

Exposure to fraud is higher in countries which are more connected, and users who are more active online – Austria ranges lower than the EU average with 51%. Fraudsters use email (43% of cases) and online advertisements – beside phone calls. The financial impact for consumers is between 0 and 500 Euro – which suggests that cumulatively consumers in the EU might have lost 24 billion Euro in a two-year period. Fraud and scams also lead to emotional and physical harm (31%).

There is big gap between the reported and experienced cases – only 21% of the consumers who experienced a scam or fraud reported it. In cases of loss of more than 50 Euro this is notably higher (44%). Consumers wish a dedicated free phone number operated by the government (38%), and a dedicated governmental website (29%) for reporting scams and fraud.

"Black Friday" & "Cyber Monday": Schnäppchen oder Betrug?

"Black Friday" & "Cyber Monday": Schnäppchen oder Betrug?

25. November 2019, APA

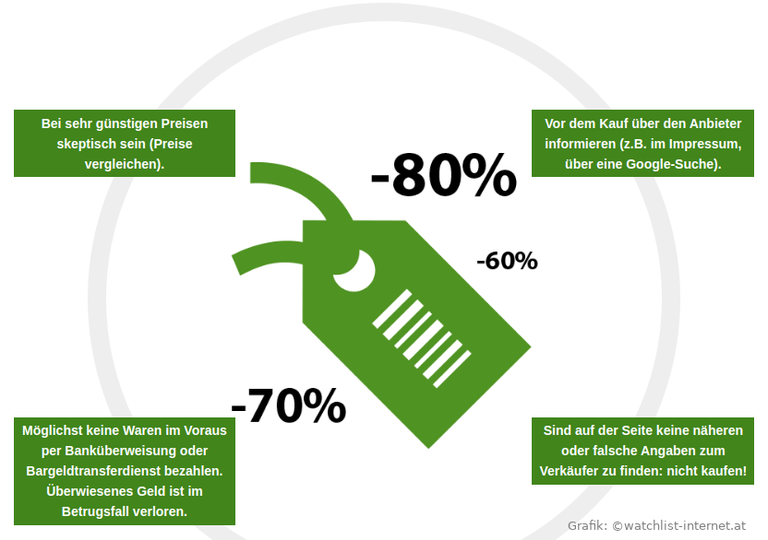

Am 29. November 2019 ist es wieder soweit – „Black Friday“, das Shopping-Highlight des Jahres. Viele tausende Geschäfte und Online-Shops konkurrieren sich mit den besten Sales, Schnäppchen und Aktionspreisen, um so viele Kaufbegeisterte anzulocken wie nur möglich. Jedoch ist hier große Vorsicht geboten - denn vor allem im Internet sind nicht alle Angebote so gut, wie sie im ersten Augenblick erscheinen. So wie jedes Jahr versuchen einige Fake-Shops ihre Chance zu nutzen, um betrügerisch aktiv zu werden. Wie man sich am besten auf den „Black Friday“ vorbereitet und worauf man besonders achten soll, zeigen folgende Tipps:

1. Seriöse Online-Shops besuchen

Eine kurze Kontrolle der Webseite des Händlers gibt schnell Auskunft, ob es sich um einen Fake-Shop handelt. Wenn kein Impressum oder eine Kontaktmöglichkeit auf der Webseite verfügbar ist, sollte man bei solchen Online-Shops besonders aufpassen.

2. Nach Gütesiegel suchen

Ein Güte- oder Qualitätssiegel, wie zum Beispiel Trusted Shop, eKomi, TÜV oder European Trustmark, gibt bereits einen ersten guten Eindruck für einen seriösen Online-Shop. Denn nur geprüfte Online-Shops mit qualifizierten Leistungen erhalten dieses Qualitätskriterium.

3. Kundenbewertungen durchlesen

Die Rezessionen anderer Kunden geben ebenfalls einen Eindruck ob es sich um einen seriösen Online-Shop handelt. Wenn zum Beispiel viele negative Kommentare von Kunden geschrieben werden oder sogar der Begriff „Fake-Shop“ fällt, ist Vorsicht geboten.

4. Sichere Bezahlart wählen

Es wird geraten am besten mit Kreditkarte, PayPal oder auf Rechnung zu zahlen. Dies ist sicherer und man erhaltet zu diesen Bezahlmöglichkeiten einen zusätzlichen Käuferschutz. Eine Bezahlung mit Vorkasse sollte man vermeiden.

5. Vorsicht bei Phishing-Attacken

Phishing-Attacken passieren oft über das Telefon oder per E-Mail. Deshalb ist es besonders wichtig über das Telefon keine vertraulichen Daten weiterzugeben oder in unseriösen Mails nicht auf Links zu klicken. Besondere Aufmerksamkeit sollte dem Absender und der Absenderadresse in Mails gewidmet werden. Falls diese soweit in Ordnung ist, ist auch der Nachrichteninhalt genauestens zu analysieren. Zudem sollten auch die Abrechnungen und Kontobewegungen beobachtet werden.

6. Preise mit anderen Anbietern vergleichen

Das Kaufvergnügen am „Black-Friday“ kann sehr stressig und hektisch werden, sodass Kunden oft den Überblick verlieren. So ist es von Vorteil, wenn man schon im Vorhinein Recherchen zu den handelsüblichen Verkaufspreisen vor dem „Black-Friday“ macht. In der laufenden Aktion können dann vermeintliche Sonderangebote genauer geprüft und attraktive Angebote als seriös identifiziert werden.

7. Shoppingplattformen besuchen und benutzen

Um am 29. November 2019 auf der sicheren Seiten zu sein, empfiehlt sich die Plattform blackfridays.de. Im Hintergrund dieser Webseite überprüft ein Dealmanagement-Team jedes Angebot und dessen Händler.

Nach dem „Black-Friday“ ist bekanntlich vor dem „Cyber Monday“, der am 02. Dezember dieses Jahres stattfinden wird. Auch an diesem Montag und die ganze Woche danach („Cyber Week“) ist Vorsicht vor falschen Angeboten und Fake-Shops geboten. Wenn man sich jedoch an diese 7 Tipps hält und den scharfen Verstand spielen lässt, steht einem erfolgreichen Shopping nichts mehr im Wege!

Der Originalartikel ist unter folgenden Link nachzulesen: Zum Beitrag

Einladung BSides Vienna 2019

Einladung BSides Vienna 2019

13. November 2019, Wien

BSides ist eine gemeinschaftlich organisierte Veranstaltungsreihe, die rund um den Globus die Sicherheitsforschung und -bildung sowie den Diskurs und die Zusammenarbeit innerhalb der BSides Gemeinschaft fördert und unterstützt. BSides gehen meist Hand in Hand mit der berühmten „hallway track“ Umgebung, da diese Veranstaltungen kostenlos sind und mehr eine MeetUp- als eine kommerzielle/akademische Konferenz-Atmosphäre schaffen. Diese Events nutzen viele BesucherInnen um alten Bekannte wiederzusehen, um neue Perspektiven und neue Leute kennenzulernen. Natürlich gibt es immer hochwertige Vorträge und Workshops, die den Fokus und den Schwerpunkt der BSides Veranstaltungen prägen.

Dieses Jahr ist es wieder soweit! Am 30. November 2019 findet das BSides Vienna 2019 im Urania Dachsaal statt. Von Seiten des AIT wird in einem halbstündigen Beitrag zum Thema „AI Application for Detection of Android Malware APKs and Fake e-Commerce Website“ von Roman Graf und Olivia Dinica referiert. Alle Interessenten des MAL2 Projektes sind herzlich eingeladen am BSides Vienna 2019 teilzunehmen. Eine perfekte Möglichkeit sich auszutauschen und das Netzwerk der MAL2 Community zu stärken. Wir sehen uns dort!

Hier finden Sie weitere Information zur BSides Vienna 2019

Achtung Kreditkartendatenraub!

Achtung Kreditkartendatenraub!

11. November 2019, YouTube

Europol hat ein Video produziert und auf YouTube veröffentlicht, in diesem ein junger basketballbegeisterter Mann names Mike zeigt wie das mit dem Kreditkartendatenraub abläuft. Anhand dieses interaktiven Videos können die User und UserInnen selbst über die Handlung von Mike entscheiden und die daraus entstehenden Folgen sehen.

"Gute" & "Böse" Online-Shops

"Gute" & "Böse" Online-Shops

07. November 2019, AIT

Ein Ziel von MAL2 ist es, alle identifizierten Fake-Shops auf Watchlist-Internet zu veröffentlichen. Dies dient zum einen zur Bewusstseinsbildung für die Benutzer und Benutzerinnen und zum anderen zur Nachprüfung, ob bereits ein bestimmter Online-Shop als „bösartig“ identifiziert worden ist. Parallel dazu gibt es auch eine andere Liste mit seriösen und „guten“ Online-Shops von guetezeichen.at.

Die Liste von Watchlist-Internet beinhaltet alle bekannten Fake-Shops und ist für jeden frei zugänglich. Die ist unter folgendem Link einzusehen: Zum Beitrag »

Auf guetezeichen.at werden jene Online-Shops aufgelistet, die mit dem österreichischen E-Commerence Gütezeichen versehen sind und wo die Benutzer und Benutzerinnen ohne Gefahren und gefährlichen Folgen einkaufen können. Einzusehen unter folgendem Link: Zum Beitrag »

Fake-Shops - Shopping-Fallen im Alltag

Fake-Shops - Shopping-Fallen im Alltag

23. Oktober 2019, Watchlist-Internet

Online-Shopping ist heutzutage bereits alltäglich: 61,6% der österreichischen Bevölkerung nutzen diese Form des Einkaufens. Eine Gelegenheit für Betrüger, hier einzuhaken und Kunden durch kaum erkennbare betrügerische Online Shops übers Ohr zu hauen. Wachlist-Internet veröffentlicht in regelmäßigen Abständen entlarvte Fake-Shops und stellt diese in ihren Artikeln vor. Wir haben an dieser Stelle 3 ausgewählte plakative Beispiele zusammengefasst, über die wir im Alltag leicht stolpern:

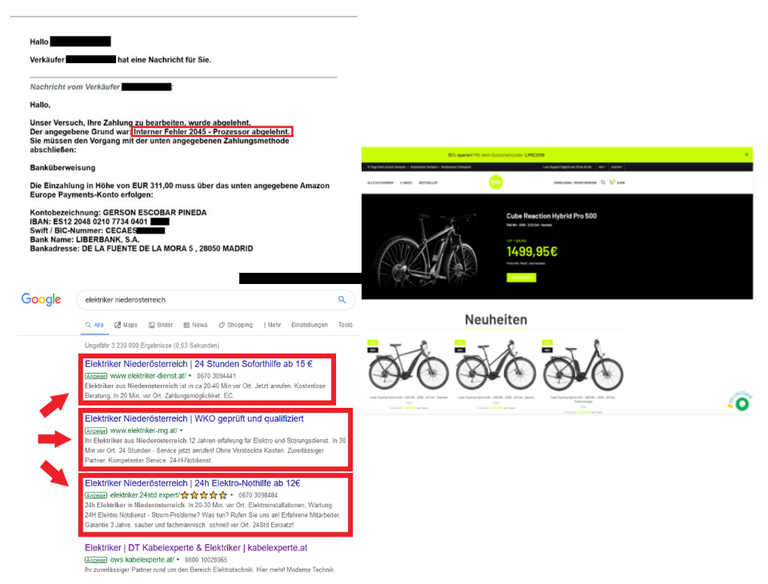

1. Unseriöse Amazon Marketplace Shops locken mit extrem günstigen Angeboten:

Watchlist-Internet macht in einem Artikel darauf aufmerksam, nicht blind auf die Angebote auf Amazon zu vertrauen. Denn Kriminelle nehmen oft mittels Phishing-Attacken vertrauenswürdige Accounts in Besitz und überzeugen Kunden mit extrem günstiger Ware zu einem schnellen Kauf. Eine der Maschen der Betrüger ist es, die Opfer im Nachrichtenverlauf über den „Fehler 2045“ zu verständigen und dazu aufzufordern, das Geld auf externe Konten zu überweisen. Nach einer bereits getätigten Überweisung ist es meist zu spät – wer dies tut, verliert den Betrag und erhält keine Ware!

Den ganzen Artikel lesen sie hier: Zum Beitrag »

2. Werbeschaltungen unseriöser Dienste auf Google – Augenmerk Elektriker:

Bei einem Stromausfall benötigt man meist Abhilfe einer Fachkraft. So suchen viele Betroffene am Smartphone nach geeigneten Elektrikern. Über Google finden sie vermeintliche Firmen, erkennen aber in dieser brenzligen Situation die unseriösen Angebote und Anzeigen nicht. Diese versprechen oft schnelle und günstige Hilfe, die sich jedoch im Nachhinein als Reinfall herausstellen. Die Umsetzung ist meist mangelhaft, die Preise sind ein Vielfaches höher als im Angebot beschrieben und auch die Bezahlung muss in bar abgewickelt werden. Watchlist-Internet macht in ihrem Artikel darauf aufmerksam, dass das Geld in der Regel verloren ist, da eine Kontaktaufnahme nur über die Telefonnummern dieser Anbieterwebsites möglich ist. Um zu vermeiden, dass man auf solche unseriösen Angeboten reinfällt, gibt Watchlist-Internet in ihrem Artikel folgende Tipps:

- Besonders sollte auf die URL der Webseite geachtet werden. Zum Beispiel handelt sich bei elektrischer-mg.at, elektriker-dienst.at und elektriker.24st.expert um unseriöse Angebote.

- In einer Notsituation die Fachkraft des Vertrauens kontaktieren und die Telefonnummer bereits im Vorfeld im Telefon einspeichern.

- Falls doch eine Suche nach Dienstleistungen im Internet nötig ist, ist es ratsam die weiter unten aufgelisteten Ergebnisse zu durch suchen. Da es sich meist bei den ersten Suchergebnissen um diese unseriösen Angebote handelt.

- Falls eine Zahlung mit Karte oder mit günstigen Fixpreisen angepriesen werden, sollte der Kunde vor Ort darauf beharren.

Den ganzen Artikel lesen sie hier: Zum Beitrag »

3. E-Bikes Falle limebikes.de

Watchlist-Internet hat den E-Bike Online Shop limebikes.de analysiert und ihn als Fake-Shop detektiert. Dieser Fake-Shop besitzt eine ansprechende Webseite mit unschlagbaren Preisen. Impressum und AGBs lassen einen Shop seriös wirken. Hier ist es besonders wichtig, sich vor einem Kauf kurz Zeit zu nehmen und eine kritische Einschätzung und Analyse der Seite vorzunehmen. Anhand von 3 Aspekten kann ein Fake-Shop meist entlarvt werden: Preis, Zahlungsmodalitäten und Erfahrungsberichte.

- Preise vergleichen z.B. mit geizhals.at oder idealo.at. Denn zu günstige Preise lassen meist auf einen Fake-Shop schließen.

- Zahlungsmodalitäten mit tatsächlichen Zahlungsmethoden vergleichen und prüfen. Generell kann eine Ware nur vorab bezahlt werden.

- Eine Eingabe der Webadresse und „fake“ in einer Suchmaschine lassen schnell darauf schließen, ob es sich um einen Fake-Shop handelt.

Den ganzen Artikel lesen sie hier: Zum Beitrag »

Fake-Shops erkennen bevor es zu spät ist!

Fake-Shops erkennen bevor es zu spät ist!

21. Oktober 2019, Watchlist-Internet

Fake-Shops sind betrügerische Online-Shops und in der Regel bloß sehr kurz online. Häufig sind sie nur bei genauerem Hinsehen als solche erkennbar.

Wie Sie auf Fake-Shops aufmerksam werden bevor es zu spät ist, eine Liste bekannter betrügerischer Online-Shops und was Sie tun können, wenn Sie bereits in die Shopping-Falle getappt sind, lesen Sie in den Beiträgen zum Thema Fake-Shops auf watchlist-internet.at.

CyberChess 2019 in Riga

CyberChess 2019 in Riga

2nd - 3rd October 2019, Riga

Advanced Neural Network-Based Technique for Android Smartphone Applications Classification

At the Cybersecurity conference Roman Graf, Olivia Dinica and Aaron Kaplan presented new results using advanced neural network model for malware applications classification in Android smartphones.

Abstract: With the booming development of smartphone capabilities, these devices are increasingly frequent victims of targeted attacks in the ‘silent battle’ of cyberspace. Protecting Android smartphones against the increasing number of malware applications has become as crucial as it is complex. To be effective in identifying and defeating malware applications, cyber analysts require novel distributed detection and reaction methodologies based on information security techniques that can automatically analyse new applications and share analysis results between smartphone users. Our goal is to provide a real-time solution that can extract application features and find related correlations within an aggregated knowledge base in a fast and scalable way, and to automate the classification of Android smartphone applications. Our effective and fast application analysis method is based on artificial intelligence and can support smartphone users in malware detection and allow them to quickly adopt suitable countermeasures following malware detection. In this paper, we evaluate a deep neural network supported by word-embedding technology as a system for malware application classification and assess its accuracy and performance. This approach should reduce the number of infected smartphones and increase smartphone security. We demonstrate how the presented techniques can be applied to support smartphone application classification tasks performed by smartphone users. We perform manual analysis of the manifest and source files of android applications in order to formulate additional features if possible. The model trained on the newest malware samples we compare with our previous model.

Additional information:

CyCon 2019 in Tallinn

CyCon 2019 in Tallinn

28th - 31st May 2019, Tallinn

Neural Network-Based Technique for Android Smartphone Applications Classification

At the International Conference on Cyber Conflict (CyCon) Roman Graf, Ross King and Aaron Kaplan offer effective identifying and defeating methodologies for malware applications in Android smartphones.

Abstract: With the booming development of smartphone capabilities, these devices are increasingly frequent victims of targeted attacks in the ‘silent battle’ of cyberspace. Protecting Android smartphones against the increasing number of malware applications has become as crucial as it is complex. To be effective in identifying and defeating malware applications, cyber analysts require novel distributed detection and reaction methodologies based on information security techniques that can automatically analyse new applications and share analysis results between smartphone users. Our goal is to provide a real-time solution that can extract application features and find related correlations within an aggregated knowledge base in a fast and scalable way, and to automate the classification of Android smartphone applications. Our effective and fast application analysis method is based on artificial intelligence and can support smartphone users in malware detection and allow them to quickly adopt suitable countermeasures following malware detection. In this paper, we evaluate a deep neural network supported by word-embedding technology as a system for malware application classification and assess its accuracy and performance. This approach should reduce the number of infected smartphones and increase smartphone security. We demonstrate how the presented techniques can be applied to support smartphone application classification tasks performed by smartphone users.

Additional information:

All-Hands Meeting des MAL2 Projektteams

All-Hands Meeting des MAL2 Projektteams

11. September 2019, Wien

Am 11. September 2019 wurde das All-Hands Konsortialmeeting im Haus des Projektpartners IKARUS in Wien abgehalten. Es wurden die ersten Ergebnisse der einzelnen Arbeitspakete des Forschungsprojektes, in den zwei wesentlichen Themenschwerpunkte – Machine Learning und Methodik zur Detektion von Android Malware und Fake-Shops, präsentiert und diskutiert. Dabei ging es zum einen um die dynamische App-Analyse, die Schnittstellenkonfiguration für Endanwender, eine Reduktion des Feature-Sets, sowie Datenbasis zur Verbesserung des Modell-Overfittings auf Grund zu weniger Clean-Files. In Bezug auf das Thema Fake-Shops wurden unter anderem potentielle weitere Features wie etwa newly registered Domains und User-Interface Design des Prototyps zum Echtzeitschutz für den Endanwender diskutiert.

Die zwei genannten Themenpunkte wurden im Anschluss in zwei domänenübergreifenden Kleingruppen besprochen und anhand der Ziele, Methodiken, Daten, Schnittstellen und der Aktionselemente analysiert. Durch die komplementäre Betrachtung des Forschungsthemas mit den Vertretern der Projektpartner aus Wissenschaft, KMU sowie Bedarfsträgern entstanden zahlreiche neue Denkanstöße, die zu neuen Blickwinkeln anregten und einen wertvollen Input für den weiteren Projektverlauf liefern werden. Abschließend wurden die Workshopergebnisse vor den versammelten Konsortialpartnern präsentiert und die künftigen Aufgaben im Anschluss in eine Roadmap für die kommenden Projektmonate gegossen und Eckpfeiler des gemeinsamen Austauschs festgelegt.

ZEIT Online Artikel: Die Fake-Industrie

ZEIT Online Artikel: Die Fake-Industrie

22. August 2019, DIE ZEIT Nr. 35/2019

Gefälschte Markenprodukte werden immer mehr und sind mittlerweile ein Milliardengeschäft für viele Händler. Aus diesem Anlass veröffentlichte die ZEIT Online einen Artikel zum Thema Fake-Industrie, in diesem eine spannende Undercover-Recherche in China berichtet wird. Wer steckt hinter diesen Fake-Shops? - nachzulesen ist der Zeit Online Beitrag unter folgendem Link:

Kick-Off Meeting MAL2 - das erste Aufeinandertreffen

Kick-Off Meeting MAL2 - das erste Aufeinandertreffen

18. Jänner 2019, Wien

Am 18. Jänner 2019 fiel der Startschuss für das MAL2 Projekt beim AIT in Wien, wo alle Konsortialpartner zur Kick-Off-Veranstaltung zusammenkamen. Nach dem ersten flüchtigen Kennenlernen der Projektteilnehmer wurde mit voller Motivation an der Tagesagenda gearbeitet und die nächsten Schritte und Ziele des gemeinsamen Forschungsprojekts genauer definiert und ausgearbeitet.

Zunächst stellte Andrew Lindley vom AIT alle relevanten administrativen Grundlagen und Richtlinien für dieses Projekt vor. Darin definierte er den Zeitplan der Meilensteine und den Abgabeplan der Pflichtergebnisse, sowie den Arbeitsaufwand aller beteiligten Partner. Nach einer kurzen Vorstellungsrunde aller Partner ging es ans Eingemachte. Ein großer Punkt in der Agenda war es ein gemeinsames Verständnis für die einzelnen Herausforderungen in den jeweiligen Workpackages zu schaffen. Dabei wurden die Ziele und Methoden des Projekts und eine grobe Time-Line der Aktivitäten und Fokus auf Schwerpunktsetzung genauer festgesetzt. Zum Schluss des Kick-Off Meetings wurden noch zwei Demonstrationen im Bereich Machine Learning und Android Malware Detection vom AIT gezeigt.

Am Ende des Tages konnten bereits viele offene Fragen geklärt werden und jeder einzelne Projektteilnehmer nahm seine To-Do‘s zum Ausarbeiten für den nächsten Meilenstein mit.